TL;DR: HTTPS non è così inviolabile come pensavamo

Per chi preferisce le notizie tecnologiche in pillole:

- Gli attacchi Rowhammer possono sfruttare le proprietà fisiche della DRAM per invertire i bit

- Anche la memoria ECC, un tempo considerata una difesa solida, può essere vulnerabile

- Gli ambienti cloud sono particolarmente a rischio a causa dell'hardware condiviso

- Le chiavi di crittografia HTTPS possono essere compromesse, portando a potenziali violazioni dei dati

Ora, approfondiamo questo buco digitale del coniglio.

Rowhammer 101: Quando i bit si ribellano

Prima di tutto: cos'è Rowhammer? No, non è il cugino meno impressionante di Thor. È una vulnerabilità hardware che sfrutta la disposizione fisica della DRAM per causare inversioni di bit nelle righe di memoria adiacenti. In termini più semplici, è come sbattere ripetutamente una porta in una vecchia casa finché le cornici dei quadri sulle pareti vicine non cadono.

Ecco una rapida visualizzazione di come funziona Rowhammer:

DRAM normale: Attacco Rowhammer:

[0][0][0][0] [0][1][1][0]

[0][1][0][1] -> [0][1][0][1]

[1][0][1][0] [1][0][1][0]

[0][0][0][1] [0][1][0][1]

Vedi quei bit invertiti? È lì che inizia il caos.

Memoria ECC: Il falso senso di sicurezza

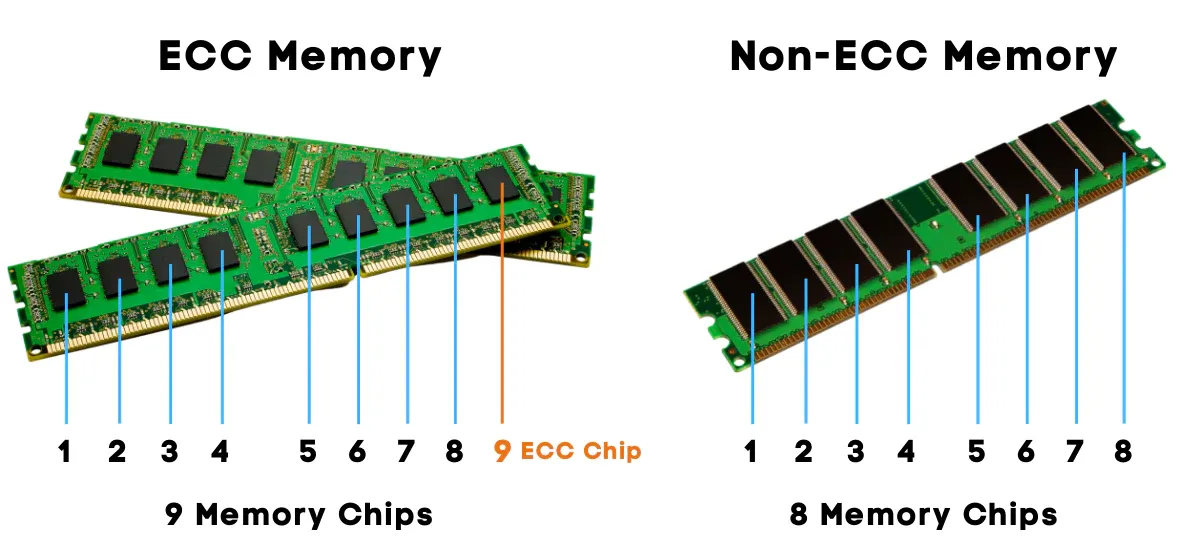

Ora, potresti pensare, "Ma aspetta, la memoria ECC (Error-Correcting Code) non protegge da questo?" Beh, amico mio, è quello che pensavamo tutti. La memoria ECC doveva essere il mantello da supereroe per i nostri dati, correggendo errori di singolo bit e rilevando errori di doppio bit. Ma, a quanto pare, anche i supereroi hanno il loro punto debole.

Ricerche recenti hanno dimostrato che attaccanti determinati possono sopraffare la protezione ECC causando inversioni di bit multiple in una singola parola di memoria. È come giocare a whack-a-mole, ma le talpe hanno imparato a spuntare in gruppi.

Il Cloud: Dove i tuoi dati si mescolano con estranei

Gli ambienti cloud aggiungono un ulteriore livello di complessità a questa situazione già piccante. Nel cloud, condividi l'hardware fisico con chi sa chi. Questo accogliente arrangiamento significa che un attaccante potrebbe potenzialmente affittare una VM sulla stessa macchina fisica dei tuoi dati sensibili e lanciare un attacco Rowhammer dal proprio angolo del server.

Pensalo come una versione digitale del classico scenario del "vicino che balla il tip tap nell'appartamento sopra di te", tranne che invece di rovinarti il sonno, potrebbero potenzialmente rovinare la tua crittografia.

Rompere HTTPS: Quando i martelli incontrano le strette di mano

Quindi, come si traduce tutto questo mumbo-jumbo di memoria nel rompere HTTPS? Ecco dove le cose diventano davvero interessanti (o terrificanti, a seconda della tua prospettiva).

HTTPS si basa sulla crittografia a chiave pubblica, che a sua volta si basa sulla segretezza delle chiavi private. Queste chiavi sono memorizzate in memoria. Riesci a vedere dove stiamo andando?

Un attaccante che utilizza Rowhammer potrebbe potenzialmente invertire i bit nella memoria che memorizza queste chiavi private, indebolendole o compromettendole completamente. Una volta compromesse le chiavi, l'attaccante potrebbe potenzialmente decrittare il traffico HTTPS intercettato o persino impersonare siti web sicuri.

Uno scenario di attacco (quasi) pratico

Analizziamo un attacco ipotetico:

- L'attaccante affitta una VM in un ambiente cloud

- Identificano la posizione fisica della memoria della loro VM

- Utilizzando Rowhammer, causano inversioni di bit nella memoria adiacente

- Se fortunati (o persistenti), colpiscono la memoria contenente le chiavi private HTTPS

- Le chiavi compromesse possono quindi essere utilizzate per rompere la crittografia HTTPS

Ovviamente, questa è una versione semplificata. In realtà, un attacco del genere richiederebbe abilità significative, risorse e una buona dose di fortuna. Ma il fatto che sia teoricamente possibile è sufficiente per tenere svegli i ricercatori di sicurezza di notte.

Difendersi dalle arti oscure di Rowhammer

Ora che abbiamo completamente rovinato il tuo senso di sicurezza digitale, parliamo di come combattere questi manipolatori di memoria.

Per i fornitori di servizi cloud:

- Miglior isolamento della memoria: Implementare un isolamento della memoria più rigoroso tra le VM

- Rinfreschi regolari della DRAM: Aumentare la frequenza dei rinfreschi della DRAM per ridurre la finestra per gli attacchi Rowhammer

- Aggiornamenti hardware: Utilizzare chip DRAM più recenti con protezione Rowhammer integrata

- Monitoraggio: Implementare sistemi per rilevare schemi insoliti di accesso alla memoria che potrebbero indicare un attacco Rowhammer

Per sviluppatori e amministratori di sistema:

- Rotazione delle chiavi: Ruotare regolarmente le chiavi di crittografia per limitare la finestra di vulnerabilità

- Randomizzazione del layout della memoria: Implementare tecniche per randomizzare il layout dei dati sensibili in memoria

- Controlli di integrità: Implementare controlli di integrità periodici per le strutture dati critiche

- Sandboxing: Utilizzare tecniche di sandboxing per isolare le operazioni sensibili

La strada da percorrere: Rafforzare le nostre fortezze digitali

Come abbiamo visto, il mondo della sicurezza informatica non è mai statico. Proprio quando pensiamo di aver costruito una fortezza inespugnabile, qualcuno trova un modo per usare i mattoni stessi contro di noi. La vulnerabilità Rowhammer e il suo potenziale di rompere HTTPS è un chiaro promemoria che la sicurezza è un processo continuo, non un risultato una tantum.

Ma non temere! Le stesse menti brillanti che hanno scoperto queste vulnerabilità stanno lavorando duramente per sviluppare contromisure. Il gioco del gatto e del topo tra attaccanti e difensori continua, spingendo i confini sia del design hardware che della sicurezza software.

Cibo per la mente

"L'unico sistema veramente sicuro è uno che è spento, incastonato in un blocco di cemento e sigillato in una stanza rivestita di piombo con guardie armate."— Gene Spafford

Sebbene la citazione di Spafford possa sembrare un po' estrema, evidenzia un punto importante: la sicurezza assoluta è un mito. Il nostro obiettivo dovrebbe essere rendere gli attacchi il più difficili e impraticabili possibile, adattandoci costantemente alle nuove minacce man mano che emergono.

Conclusione: La soap opera infinita della sicurezza

Concludendo questo capitolo della nostra saga sulla sicurezza informatica, ricapitoliamo i punti chiave:

- Gli attacchi Rowhammer possono compromettere anche la memoria ECC

- Gli ambienti cloud presentano sfide uniche per la sicurezza della memoria

- Le chiavi private HTTPS sono potenzialmente vulnerabili a questi attacchi

- Sono necessarie soluzioni sia hardware che software per mitigare i rischi

La scoperta delle vulnerabilità Rowhammer nella memoria ECC e il loro potenziale di rompere HTTPS è una testimonianza della natura in continua evoluzione della sicurezza informatica. È un campo in cui la crittografia inviolabile di oggi potrebbe essere la storia di avvertimento di domani.

Quindi, cosa deve fare uno sviluppatore in questo nuovo mondo coraggioso di caos di bit? Rimanere informato, implementare le migliori pratiche e, forse soprattutto, mantenere un sano senso di paranoia. Dopotutto, nel mondo della sicurezza informatica, un po' di paranoia può fare molta strada.

E ricorda, la prossima volta che qualcuno ti dice che HTTPS è inviolabile, puoi sorridere sapientemente e dire: "Beh, in realtà..." Preparati solo per una lunga conversazione e possibilmente un diagramma o due disegnati su un tovagliolo.

Fino alla prossima volta, mantieni i tuoi bit che si invertono solo quando lo desideri!

Ulteriori letture

Per chi vuole approfondire il buco del coniglio:

- RowHammer.js: Un attacco Rowhammer basato su JavaScript

- Google Project Zero: Sfruttare il bug Rowhammer della DRAM per ottenere privilegi di kernel

- Invertire i bit in memoria senza accedervi: Uno studio sperimentale sugli errori di disturbo della DRAM

Rimani sicuro, rimani curioso e che la tua memoria sia sempre priva di errori!