Qual è il Grande Affare con il Calcolo Confidenziale?

Prima di addentrarci nei dettagli, vediamo perché il calcolo confidenziale sta facendo scalpore nel mondo tecnologico:

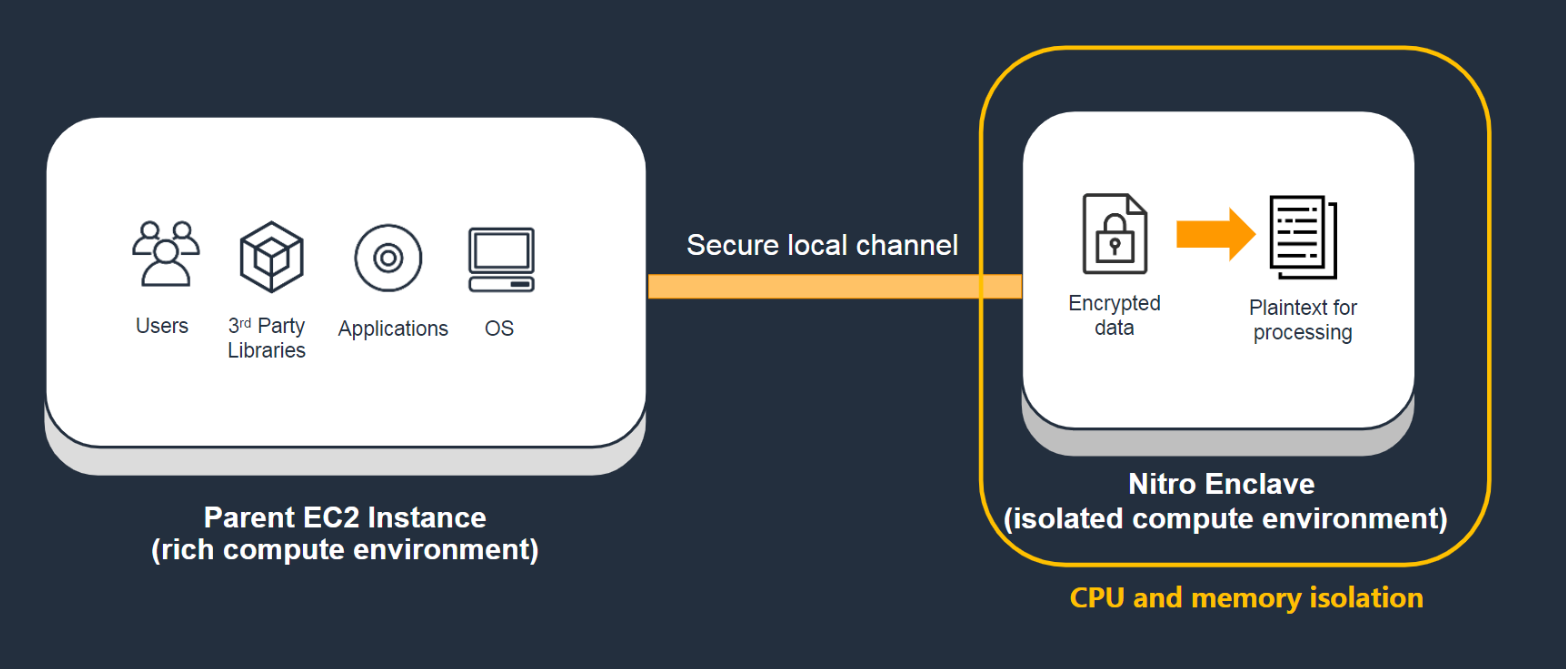

- Protezione dei dati potenziata: Protegge i tuoi dati non solo a riposo e in transito, ma anche durante l'elaborazione

- Problemi di fiducia risolti: Perfetto per gestire carichi di lavoro sensibili in ambienti condivisi

- Conformità semplificata: Aiuta a soddisfare i rigidi requisiti normativi in finanza, sanità e altro

Ora, entriamo nel mondo di AWS Nitro Enclaves – la risposta di Amazon alla sfida del calcolo confidenziale. È come avere una stanza segreta all'interno della tua già sicura istanza AWS. Fantastico, vero?

Iniziare con AWS Nitro Enclaves

Prima di tutto, prepariamo il nostro ambiente. Avrai bisogno di:

- Un account AWS (ovviamente!)

- Un'istanza EC2 che supporta Nitro Enclaves (non tutti gli eroi indossano mantelli, e non tutte le istanze supportano gli enclavi)

- AWS CLI e Nitro CLI installati

Una volta che hai tutto, è il momento di creare il nostro primo enclave. Ecco un breve esempio per iniziare:

# Crea un enclave

nitro-cli run-enclave --cpu-count 2 --memory 4096 --eif-path /path/to/your/enclave.eif

# Controlla lo stato

nitro-cli describe-enclaves

Costruire un Backend Sicuro con Nitro Enclaves

Ora che abbiamo impostato il nostro rifugio segreto, costruiamo qualcosa di interessante al suo interno. Creeremo un semplice backend che elabora dati sensibili all'interno dell'enclave. Ecco il piano:

- Impostare una semplice app Flask all'interno dell'enclave

- Implementare una gestione sicura delle chiavi usando AWS KMS

- Creare un endpoint API per l'elaborazione dei dati

- Usare l'attestazione per verificare l'integrità del nostro enclave

1. Impostare Flask nell'Enclave

Per prima cosa, creiamo una semplice app Flask. Ricorda, questo codice verrà eseguito all'interno dell'enclave:

from flask import Flask, request, jsonify

import kms_utils # Lo creeremo più tardi

app = Flask(__name__)

@app.route('/process', methods=['POST'])

def process_data():

data = request.json['data']

# Elabora i dati in modo sicuro qui

result = "Processed: " + data

return jsonify({"result": result})

if __name__ == '__main__':

app.run(host='0.0.0.0', port=5000)

2. Implementare la Gestione Sicura delle Chiavi

Ora, aggiungiamo un po' di sicurezza con la gestione delle chiavi. Useremo AWS KMS per questo. Crea un file chiamato kms_utils.py:

import boto3

from botocore.config import Config

def get_kms_client():

config = Config(

region_name = 'us-west-2',

retries = {

'max_attempts': 10,

'mode': 'standard'

}

)

return boto3.client('kms', config=config)

def decrypt_data(encrypted_data):

kms = get_kms_client()

response = kms.decrypt(CiphertextBlob=encrypted_data)

return response['Plaintext']

3. Creare un Endpoint API Sicuro

Modifichiamo la nostra app Flask per usare questa gestione delle chiavi:

from flask import Flask, request, jsonify

import kms_utils

app = Flask(__name__)

@app.route('/process', methods=['POST'])

def process_data():

encrypted_data = request.json['encrypted_data']

decrypted_data = kms_utils.decrypt_data(encrypted_data)

# Elabora i dati decrittografati in modo sicuro qui

result = "Processed: " + decrypted_data.decode()

return jsonify({"result": result})

if __name__ == '__main__':

app.run(host='0.0.0.0', port=5000)

4. Implementare l'Attestazione

L'attestazione è come una stretta di mano segreta che dimostra che il tuo enclave è legittimo. Aggiungiamola alla nostra app:

import base64

import json

from flask import Flask, request, jsonify

import kms_utils

import requests

app = Flask(__name__)

def get_attestation_doc():

response = requests.get('http://169.254.169.254/latest/meta-data/enclave-attestation-document')

return base64.b64encode(response.content).decode()

@app.route('/attest', methods=['GET'])

def attest():

return jsonify({"attestation_doc": get_attestation_doc()})

@app.route('/process', methods=['POST'])

def process_data():

# ... (codice precedente)

if __name__ == '__main__':

app.run(host='0.0.0.0', port=5000)

Mettere Tutto Insieme

Ora che abbiamo tutti i pezzi, impacchettiamoli in un Enclave Image File (EIF):

# Costruisci l'immagine Docker

docker build -t my-secure-backend .

# Converti in EIF

nitro-cli build-enclave --docker-uri my-secure-backend:latest --output-file my-secure-backend.eif

# Esegui l'enclave

nitro-cli run-enclave --cpu-count 2 --memory 4096 --eif-path my-secure-backend.eif

La Trama si Infittisce: Potenziali Insidie

Come in ogni buon film di spionaggio, ci sono sempre ostacoli da superare. Ecco alcuni a cui prestare attenzione:

- Limitazioni delle Risorse: Gli enclavi hanno risorse fisse. Pianifica il tuo carico di lavoro di conseguenza.

- Difficoltà di Debugging: Il debugging negli enclavi può essere complicato. Un logging robusto è tuo amico.

- Restrizioni di Rete: Gli enclavi hanno accesso limitato alla rete. Progetta la tua architettura tenendo conto di questo.

Resoconto della Missione: Cosa Abbiamo Imparato

Congratulazioni, agente! Hai infiltrato con successo il mondo del calcolo confidenziale con AWS Nitro Enclaves. Ricapitoliamo la nostra missione:

- Abbiamo impostato un ambiente sicuro per l'elaborazione di dati sensibili

- Implementato la gestione sicura delle chiavi con AWS KMS

- Creato un'app Flask che può essere eseguita all'interno di un enclave

- Aggiunto l'attestazione per dimostrare l'integrità del nostro enclave

Ricorda, con grande potere viene grande responsabilità. Usa le tue nuove competenze con saggezza, e che i tuoi dati rimangano sempre confidenziali!

Ulteriori Informazioni (gioco di parole voluto)

Vuoi approfondire il mondo del calcolo confidenziale? Dai un'occhiata a queste risorse:

Ora vai e costruisci qualcosa di veramente sicuro! La tua missione, se decidi di accettarla, inizia ora. Questo articolo si autodistruggerà in 5... 4... 3... Scherzo, è nel cloud, sarà qui per sempre. Buona programmazione!